De l’importance de séparer réseau privé et réseau public

De l’importance de séparer réseau privé et réseau public à l’heure de la conformité RGPD Toutes les entreprises et organisations sont tournées aujourd’hui vers le 25 mai 2018 (enfin espérons-le), date à laquelle elles devront être conformes avec...

Savez-vous ce que dit la loi en matière de sauvegarde informatique ?

Bien que la sauvegarde informatique pour une entreprise ne soit pas à proprement parler définie par la loi, l’archivage des données est une obligation légale. Si pour une raison quelconque, les données se perdent son responsable peut faire l’objet de poursuites...

Trois choses à vérifier avant de s’engager avec un fournisseur de Cloud Public

Le cloud est aujourd’hui devenu incontournable dans presque tous les aspects de l’informatique d’entreprise. Il joue un rôle clé dans l’activité de l’entreprise et doit être considéré comme une nouvelle norme. La protection des données, et en particulier la...

Agences de publicité et archivage des datas

Lorsque vos films ou vos créations ont été diffusés, que faire des fichiers issus du cycle de production ? Les rushes, les masters, les multiples versions montées (pour la production de films), les photos, les différentes maquettes et les fichiers natifs (pour les...

Comment les sociétés de production doivent gérer l’archivage des fichiers média

Lorsque vos films ou vos émissions ont été diffusés, que faire des images issues du cycle de production ? Les rushes, les multiples versions montées ? Les masters et leurs différents formats créés ? La société de production va devoir archiver les fichiers pour de...

Paris, capitale du coworking

Travailler dans des lieux pas comme les autres, c’est à la mode. La demande existe et de nouveaux lieux vont prendre vie. L’américain WeWork ouvre 11 000 mètres carrés. Blue Office et Nextdoor tissent leur toile. Le 3 avril, Philippe Rodriguez quittera son hôtel...

Stockage de médias partagés en postproduction et broadcast

Pour la postproduction des programmes, mais plus encore pour la fabrication en flux des contenus d'actualité, les chaines de télévision et les Post Producteurs ont massivement recours, depuis quelques années, à des processus de travail collaboratifs. La volonté...

Toujours belle sur Skype

Une appli qui vous maquille afin que vous paraissiez plus fraîche que jamais sur Skype ! Une innovation pour Shiseido signée Microsoft Japon. Pouvoir communiquer gratuitement avec n’importe qui dans le monde… on en rêvait. Skype l’a fait. Reconnaissons que...

Et les pires mots de passe de 2016 sont…

Keeper, éditeur d’un logiciel de sécurité vient de publier les 25 pires mots de passe de 2016. Êtes-vous sur la liste ? L’indétrônable. “123456” a encore gagné avec 17% d’utilisateurs sur les 10 millions de comptes analysés par la société. Voici le top 25 : 123456...

Gérer efficacement la production de vos vidéos d’entreprise

Les entreprises reconnaissent le rôle inestimable que joue la vidéo dans la mobilisation des clients, la formation des employés, le respect de la réglementation en vigueur, la transmission d’informations essentielles et bien d’autres activités. Des études réalisées au...

La télévision est morte, vive la télévision !

La télévision est morte, vive la télévision ! Les contenus mis en ligne sur les tablettes et les smartphones ne sont pas plus pertinents que ceux diffusés à la télévision, ils sont surtout plus facilement accessibles. Il faut donc innover dans la façon...

Partners in Health et Microsoft collaborent

Partners in Health et Microsoft collaborent Microsoft diffuse actuellement une vidéo sur le web qui démontre que le Cloud aide la célèbre ONG "Partners in Health" à améliorer le niveau des soins médicaux qu'elle prodigue à travers la planète. Au fil des images,...

Stockage des données : vers quelle solution se tourner ?

Stockage des données : vers quelle solution se tourner ? Data, big data, smart data : quel que soit l’adjectif que l’on choisit de leur accoler, les données sont plus que jamais au cœur des préoccupations des entreprises. Porteuses de l’ADN, de l’histoire et des...

Une entreprise sur deux déploie les nouveaux projets sur le cloud

Une entreprise sur deux déploie les nouveaux projets sur le cloud ServiceNow a publié une étude intitulée « The 2016 Cloud Computing Tipping Point », selon laquelle le taux d’adoption du cloud correspond désormais à l’intérêt médiatique qu’il suscite, et ce grâce...

Doutes sur les résultats des élections US

Doutes sur les résultats des élections US Il s’agit des élections présidentielles américaines sur lesquelles est apparu un doute lié à des possibilités de hacking ou de diffusion de malwares dans les systèmes de vote électronique. « Hâtez-vous lentement et, sans...

Les 10 cyberattaques qui ont marqué 2016

Les 10 cyberattaques qui ont marqué 2016 Le spécialiste de la cyberassurance Hiscox revient sur les attaques les plus impressionnantes de l’année. Adresses emails, données personnelles, sommes d’argent, ce sont au total des centaines de millions de personnes...

Connexion Internet et coworking

Connexion Internet et coworking Ne sous-estimez pas vos besoins de puissance Lieu prisé des startup adeptes des nouvelles technologies, la fibre optique est la solution incontournable aujourd'hui pour offrir aux coworkers la meilleure connexion possible. Si cette...

Le coworking tourne à plein pot

Le coworking tourne à plein pot Depuis 2006, le nombre de travailleurs indépendants est en forte hausse : +26% rapportait en février l'Insee, dans une étude sur le travail non-salarié. Résultat, le coworking tourne à plein pot. Bouygues s’y met avec l’ouverture...

Le stockage ne coûte pas grand-chose. Votre temps, si.

Le stockage ne coûte pas grand-chose. Votre temps, si. Les secteurs de l'audiovisuel et de la post-production connaissent actuellement une explosion du niveau des contenus sans précédent, créant le besoin d'une infrastructure de stockage...

GLI ou la base de données abonnés perdue de la presse française…

GLI ou la base de données abonnés perdue de la presse française... De nombreux grands titres de la presse papier française n'ont plus accès à leurs bases d'abonnés. Et le prestataire technique ne semble pas avoir de solution à proposer... Les bases de données abonnés...

Pour une gestion efficace des médias vidéos

Pour une gestion efficace des médias vidéos Accélérez vos workflows Vos médias sont-ils réellement en sécurité ? Êtes-vous constamment en train de débrancher et de rebrancher des lecteurs de disque pour partager des assets entre plusieurs stations de travail ?...

Comment le Cloud peut élargir votre part de marché

Comment le Cloud peut élargir votre part de marché Dans l'univers de 2016, où tout se fait à la demande, le Cloud Computing facilite l'accès fiable et instantané à quasiment tous les services, et ce nouveau mode de consommation prend le pas sur le besoin de propriété....

Les PME de plus en plus nombreuses à utiliser le cloud computing

Le cloud computing fait désormais partie des usages des petites et moyennes entreprises. Selon une étude réalisée auprès de 400 PME par l’entreprise de cloud computing Parallels, la pénétration du cloud progresse. La preuve : les PME ont dépensé plus d’1,5 milliard...

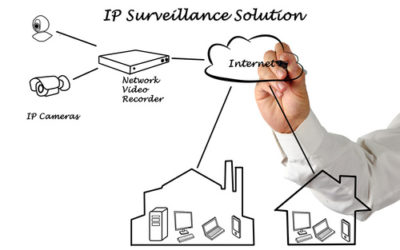

Bien choisir son kit de vidéo surveillance

Protéger vos locaux de l’intrusion et vos biens du vol, que ce soit d’un point de vue personnel ou professionnel, la question reste importante. Nombreux sont les intervenants sur le marché à proposer différents modèles d’installation de vidéosurveillance. Nous...

Comment fonctionne un serveur NAS ?

Pour sauvegarder les données stratégiques d'une entreprise, plusieurs dispositifs sont disponibles, parmi lesquels le serveur NAS. Ce serveur physique permet de stocker une quantité importante de données, de prévenir de leur perte éventuelle et de pouvoir y accéder à...

Quels ordinateurs choisir pour mon entreprise ?

Ordinateur de bureau, ordinateur portable, serveur, accessoires réseau… vous recherchez du matériel informatique pour équiper votre entreprise ? Vous hésitez entre la location et l’achat de PC ? Votre choix s’est déjà porté sur un produit Mac ? Faites l’acquisition de...

5 conseils pour limiter la consommation énergétique de votre parc informatique

Les parcs informatiques des entreprises peuvent consommer énormément d’électricité. Heureusement, quelques conseils faciles à appliquer vous permettront de réduire votre facture énergétique. Conseil n°1 : Réalisez un audit de votre parc informatique De quand datent...

Vidéo-protection, télésurveillance : Comment ça marche ?

Vous souhaitez protéger vos salariés ou bien lutter contre le vol de vos marchandises ? Vous désirez être prévenu immédiatement en cas de sinistre intervenant dans votre magasin ? La vidéo-protection et la télésurveillance sont des solutions dissuasives et efficaces....

Quel est le rôle d’une entreprise de sécurité informatique ?

Bon nombre de sociétés ou d’organisations confient la gestion de la sécurité de leur système informatique à des prestataires externes plutôt que de recruter en interne. Ces sociétés, expertes en leur domaine, mènent de multiples actions pour leur clientèle. Quel est...

Sauvegarde externalisée : Méthode et avantages

Sauvegarde externalisée : Méthode et avantages La sauvegarde externalisée revient pour une entreprise à confier la gestion de la sauvegarde et de la sécurisation de ses données à un prestataire externe. Une solution à laquelle de plus en plus d’entreprises ont recours...

Mettre en place une procédure de sauvegarde

Pour s'assurer que la sauvegarde des données informatiques de l'entreprise soit efficace et exhaustive, il est recommandé de mettre en place une procédure de sauvegarde dans tous les services. Qu'est-ce qu'une procédure de sauvegarde ? Pourquoi l’instaurer ? Quelle...

La sécurité informatique essentielle pour les entreprises

La sécurité informatique essentielle pour les entreprises Avec le développement de l'utilisation d'internet (fixe et mobile) et des appareils connectés, la sécurité informatique est devenue un enjeu crucial pour toutes les entreprises...

Tout savoir sur l’infogérance informatique

De plus en plus de sociétés spécialisées sur le créneau du service informatique aux entreprises proposent une prestation complète d’infogérance. Mais que ce cache derrière ce terme ? En quoi consiste un service d’infogérance informatique ? Quelles sont les prestations...

Caméras analogiques ou numériques ?

Il existe deux grandes technologies concernant les caméras de vidéosurveillance : les caméras analogiques et les caméras numériques, appelées également caméras de surveillance IP. Faisons le point sur ce que désignent ces deux appellations. Quels sont les avantages de...

Standard téléphonique PABX ou IPBX ?

Standard téléphonique PABX ou IPBX ? Lorsque vous installez un standard téléphonique interne dans votre entreprise, vous avez le choix entre un standard relié au réseau téléphonique traditionnel (PABX) et un standard employant le réseau Internet (IPBX). Les deux...

TPE/PME : comment passer à la téléphonie IP ?

TPE/PME : comment passer à la téléphonie IP ? Etape 1 : Disposer d’une connexion Internet suffisamment performante La téléphonie IP s’appuie sur le réseau Internet, il est donc indispensable pour toutes les entreprises qui souhaitent passer à la VoIP de choisir un...

Les avantages de la téléphonie IP

Les avantages de la téléphonie IP La téléphonie sur IP séduit les entreprises avant tout grâce aux réductions de dépenses qu’elle permet : appels intersites gratuits, appels lointains à tarifs très bas, pas de frais de câblage supplémentaires. Mais la téléphonie IP...

Un tiers des dépenses IT consacrées au cloud

Selon le dernier rapport trimestriel d'IDC (spécialiste de l’analyse de l'évolution des technologies et des industries), les dépenses liées aux infrastructures IT pour environnements cloud ont augmenté de 24,6 % en 2015, pour atteindre 32,8 Md$. Elles représentent...

Le cloud, technologie révolutionnaire

C’est le cloud qui est la technologie la plus révolutionnaire parmi celles dont on dispose aujourd’hui, si l’on en croit les décideurs IT français interrogés dans le cadre d'une étude. Ils sont 61 % à considérer que celui-ci va changer profondément les choses pour...

Séparer les usages personnels des usages professionnels

Les usages et les mesures de sécurité sont différents sur les équipements de communication (ordinateur, smartphone, etc.) personnels et professionnels. Le BYOD (Bring Your Own Device) est une pratique qui consiste, pour les collaborateurs, à utiliser leurs équipements...

Protéger ses données lors de ses déplacements

L’emploi d’ordinateurs portables, de smartphones ou de tablettes facilite les déplacements professionnels ainsi que le transport et l’échange de données. Voyager avec ces appareils nomades fait cependant peser des menaces sur des informations sensibles dont le...

Bien connaitre ses utilisateurs et ses prestataires

Lorsque vous accédez à votre ordinateur, vous bénéficiez de droits d’utilisation plus ou moins élevés sur celui-ci. On distingue généralement les droits dits « d’utilisateur » et les droits dits « d’administrateur ». Dans l’utilisation quotidienne de votre ordinateur...

Mettre à jour régulièrement les logiciels

Dans chaque système d’exploitation* (Android, IOS, MacOS, Linux, Windows,…), logiciel ou application, des vulnérabilités existent. Une fois découvertes, elles sont corrigées par les éditeurs qui proposent alors aux utilisateurs* des mises à jour* de sécurité. Sachant...

Choisir avec soin ses mots de passe

Le mot de passe est un outil d’authentification utilisé notamment pour accéder à un équipement numérique et à ses données. Pour bien protéger vos informations, choisissez des mots de passe difficiles à retrouver à l’aide d’outils automatisés ou à deviner par une...

9 techniques pour sécuriser les tablettes en entreprise

La multiplication des tablettes tactiles ouvre de nouvelles brèches de sécurité. Les utilisateurs peuvent accéder aux applications et données sensibles via des réseaux et des terminaux qui échappent au contrôle traditionnel de l’entreprise. Voici 9 solutions pour...

Comment partager son wifi en toute sécurité

Clients, fournisseurs, partenaires ou collaborateurs de passage, les entreprises ont constamment besoin de fournir un accès web à des utilisateurs extérieurs au site. Pourtant, cette opération en apparence simple, cache de nombreux...

Bienvenue dans l’entreprise sans fil

Rechargement sans fil, périphériques sans fil, réseaux sans fil, l’entreprise de demain travaille en toute autonomie. Une fois connecté au réseau de l’entreprise, à son alimentation et à ses différents périphériques, il faut bien avouer qu’un appareil mobile… est...

WiDi : la collaboration perd le fil

Cette fois, vous pouvez perdre le fil de la réunion. Avec les nouvelles technologies d’affichage sans fil, les câbles n’auront bientôt plus leur place dans les salles de conférence. Le nombre d’écrans qui nous entoure n’a jamais été aussi élevé. Selon une étude...

Une entreprise sur deux a pris le virage de la bureautique cloud

C’est l’outil de productivité de base dans de nombreuses entreprises. Traitement de texte, tableur ou messagerie, la suite bureautique est l’alliée du quotidien. Et aujourd’hui, ce quotidien prend la voie du cloud. Il poursuit son chemin avec assurance. Le cloud...

PME : en finir avec le casse-tête IT

A l’opposé de l’image d’Epinal véhiculée par les publicités, les petites entreprises ont rarement des bureaux proprets et bien rangés, pourvus de systèmes informatiques aussi discrets que puissants. Mais ce n’est pas une fatalité. Au moins trois solutions peuvent...

Applications : 10 « must-have » pour l’entreprise

Bureautique en mode cloud, conception 3D ou gestion de projet collaborative, les professionnels ont constamment besoin de solutions innovantes pour mener à bien leur mission. Voici 10 applications pensées pour eux. Les usages n’ont jamais évolué aussi rapidement dans...

Le cloud est-il toujours moins cher ?

Réduire les coûts. Une préoccupation qui revient presque systématiquement lorsqu’on évoque un projet d’entreprise, et particulièrement lorsque celui-ci touche l’informatique. Et bien souvent, le cloud computing est cité comme un élément de réponse. Si l’informatique...

5 réflexes à avoir lors de la reception d’un email

N’importe qui peut vous envoyer un courriel en se faisant passer pour un autre ! Cela n’est pas beaucoup plus compliqué que de mettre un faux nom d’expéditeur au verso d’une enveloppe. N’AYEZ PAS UNE CONFIANCE AVEUGLE DANS LE NOM DE L’EXPÉDITEUR Soyez donc attentif à...

Votre réussite est notre ambition

Nos clients affirment que nous avons fait de leur système informatique un outil fiable et performant. Avec l’aide de nos techniciens, ils affirment gagner du temps, de l’argent et s’être débarrassé des soucis informatiques récurrents qui affectaient négativement leur quotidien.

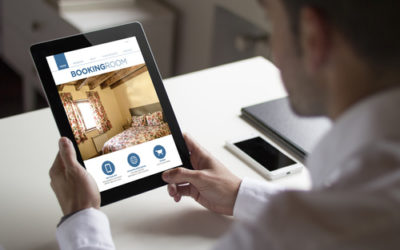

HÔTEL LE COLISÉE

L’hôtel Le Colisée est un hôtel design idéalement situé à proximité des célèbres Champs-Élysées. C’est un établissement idéal pour les clients d’affaires comme pour les touristes.

ADLTV

adltv fondée en 2001 est une société de production audiovisuelle indépendante spécialisée dans la conception de programmes de flux et de documentaires.